10 Apr, 2026

Por: Milton Menchaca

¿Cómo se detecta el phishing?

El phishing es, hoy por hoy, una de las estafas digitales más comunes y efectivas. No requiere tumbar servidores ni romper sistemas complejos: le basta con algo mucho más simple… engañar a una persona.

Compartir

Puede llegarte por correo, SMS, WhatsApp, redes sociales, una llamada o una web que parece real. Y casi siempre busca lo mismo: que compartas datos sensibles, descargues malware o hagas una acción que favorezca al atacante.

Lo preocupante es que cada vez son más creíbles. Ya no siempre traen faltas de ortografía ni señales obvias. Muchos imitan marcas, el tono corporativo, firmas, dominios, logos e incluso procesos internos con una precisión sorprendente.

Por eso, entender cómo funciona, cómo identificarlo y qué señales revisar ya no es opcional: es una habilidad básica de seguridad digital.

¿Qué es el phishing?

El phishing es un tipo de ataque de ingeniería social en el que un atacante se hace pasar por una entidad legítima para manipular a una persona y conseguir algo de valor.

Ese “algo” puede ser:

contraseñas

códigos de verificación

datos bancarios

accesos corporativos

información personal

archivos confidenciales

transferencias o pagos

instalación de software malicioso

En otras palabras: el phishing no ataca primero a la tecnología, ataca primero a la confianza.

¿Por qué funciona tan bien?

Porque explota comportamientos humanos normales:

confiar en marcas conocidas

reaccionar rápido ante lo urgente

obedecer figuras de autoridad

ayudar a otros

evitar problemas

aprovechar una oportunidad atractiva

El phishing funciona cuando una persona actúa antes de verificar.

Cómo identificar un correo de phishing

Uno de los medios más usados sigue siendo el correo electrónico. A simple vista puede parecer legítimo, pero hay varias señales clave que ayudan a detectarlo.

1. Revisa la dirección real del remitente

No basta con leer el nombre visible del remitente. Un atacante puede hacer que aparezca algo como:

Soporte Microsoft

Banco XYZ

Recursos Humanos

Dirección General

Amazon Seguridad

Pero la dirección real puede ser algo como:

Qué revisar:

si el dominio coincide exactamente con la empresa real

si tiene variaciones mínimas o engañosas

si usa dominios raros, largos o desconocidos

si usa cuentas gratuitas para simular una empresa

Ejemplos sospechosos:

micros0ft.com en lugar de microsoft.com

banamex-verifica.com en lugar del dominio oficial

Un solo carácter cambiado puede ser suficiente para engañar.

Analiza el tono del mensaje

Los correos legítimos suelen seguir una estructura coherente y profesional. Los de phishing, aunque cada vez mejores, muchas veces presentan:

urgencia excesiva

amenazas

presión emocional

instrucciones rápidas

lenguaje genérico

inconsistencias en redacción

Frases comunes en phishing:

“Tu cuenta será suspendida hoy”

“Se detectó actividad inusual”

“Confirma tus datos de inmediato”

“Último aviso”

“Pago rechazado, verifica ahora”

“Haz clic urgente para evitar bloqueo”

Cuando un correo busca que actúes rápido y sin pensar, debes detenerte.

Verifica enlaces antes de dar clic

Un enlace puede mostrar un texto confiable, pero llevar a una página maliciosa.

Ejemplo:

Texto visible:

www.tubanco.com

Destino real:

http://tubanco.seguridad-cliente-login.net

Señal crítica:

Si el enlace contiene el nombre de una marca pero el dominio principal no le pertenece, es altamente sospechoso.

Desconfía de archivos adjuntos inesperados

Un correo puede incluir archivos con excusas como:

factura pendiente

comprobante de pago

nómina

contrato

estado de cuenta

documento legal

archivo compartido

Riesgos:

instalar malware

activar macros maliciosas

robar credenciales

abrir puertas de acceso remoto

Valida el contexto

Hazte estas preguntas:

¿Esperaba este correo?

¿Tengo relación con esa empresa?

¿Realmente esa persona me escribiría así?

¿Ese proceso normalmente se hace por correo?

¿Me están pidiendo algo fuera de lo habitual?

¿El momento tiene sentido?

Muchas veces el phishing se detecta no por un detalle técnico, sino por una inconsistencia contextual.

Ingeniería social: el verdadero motor del phishing

El phishing no depende solo de tecnología. Su base es la ingeniería social, es decir, la manipulación psicológica de una persona para que revele información o ejecute una acción.

El atacante estudia cómo reaccionamos, en qué confiamos y qué nos hace actuar rápido.

No busca “hackear” primero una computadora.

Busca “hackear” una decisión.

¿Cómo opera la ingeniería social?

Generalmente sigue una lógica:

aparentar legitimidad

generar emoción o presión

reducir el tiempo de análisis

inducir una acción concreta

obtener acceso, dinero o información

La acción puede ser:

hacer clic

iniciar sesión

descargar un archivo

compartir un código

transferir dinero

responder con datos

riggers emocionales que usa el phishing

Los ataques más efectivos apelan a emociones humanas muy específicas. Estos son algunos de los disparadores más comunes.

1. Urgencia

Es uno de los más usados.

El atacante quiere que actúes rápido para que no verifiques nada.

Ejemplos:

“Tu cuenta será cerrada en 30 minutos”

“Pago pendiente, regulariza ahora”

“Última oportunidad para conservar acceso”

La urgencia bloquea el pensamiento crítico.

Tipos comunes de phishing

Phishing tradicional

Correos masivos enviados a miles de personas.

Spear phishing

Ataques dirigidos a una persona o empresa específica. Son más creíbles porque usan contexto real.

Whaling

Se enfoca en directivos o perfiles de alto nivel.

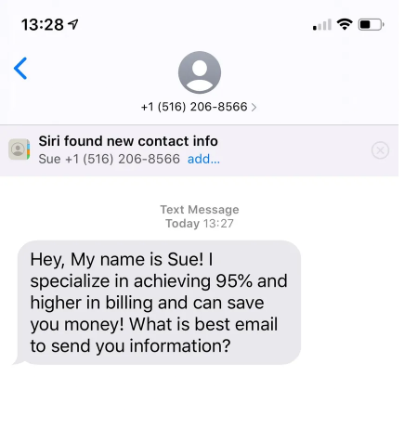

Smishing

Phishing por SMS o mensajería móvil.

Vishing

Phishing por llamada telefónica.

Clone phishing

Clona un correo legítimo previo, pero cambia el enlace o adjunto por uno malicioso.

BEC (Business Email Compromise)

Compromiso o suplantación de correo empresarial para solicitar pagos, transferencias o información sensible.

Qué hacer si ya hiciste clic

Si ya interactuaste con el correo, actúa rápido.

Si solo abriste el correo

Aún hay riesgo bajo, pero mantente alerta y evita nuevos clics.

Si hiciste clic en el enlace

cierra la página

no ingreses datos

revisa el dispositivo

reporta el incidente

Si ingresaste credenciales

cambia la contraseña de inmediato

cierra sesiones activas

activa o revisa MFA

cambia credenciales repetidas en otros servicios

informa al equipo de TI o seguridad

Si descargaste un archivo

desconecta si aplica

evita abrir más archivos

solicita revisión del equipo de seguridad

ejecuta respuesta interna según protocolo

Si compartiste datos bancarios o hiciste una transferencia

contacta al banco de inmediato

documenta la operación

activa el proceso interno de incidente

Conclusión

El phishing sigue creciendo porque explota algo más vulnerable que cualquier sistema: la reacción humana.

No siempre llega con mala ortografía, ni con promesas absurdas, ni con errores evidentes. A veces llega bien vestido, con el logo correcto, el tono adecuado y el momento perfecto.

Por eso, la mejor defensa no es solo tecnológica. También es cultural, operativa y mental.

Saber identificar un correo sospechoso, reconocer ingeniería social y detectar triggers emocionales puede evitar desde el robo de una contraseña hasta una pérdida financiera grave.

En ciberseguridad, muchas veces la diferencia entre un incidente y una prevención exitosa está en algo muy simple:

detenerse unos segundos antes de hacer clic.